Aujourd’hui , nous allons partager la liste de la façon dont les pirates utilisent différentes techniques pour casser vos mots de passe en 2019, ces techniques sont principalement utilisées par les pirates qui ont mauvaise intention. Les pirates informatiques créent actuellement des algorithmes bien développés, qui peuvent accélérer les processus pour découvrir vos codes de mot de passe. Donc, si vous êtes un de ceux qui pensent que mettre en place un mot de passe difficile est un moyen sûr de rester à l’écart du piratage, cet article est fait pour vous.

La cybersécurité recommande de mettre en place un mot de passe long et de qualité. Toutefois, la cybersécurité ne nous apprend pas comment identifier le piratage informatique piraté sur votre ordinateur. Peu importe la force avec laquelle vous créez des mots de passe, les pirates informatiques ont toujours la possibilité de déchiffrer vos mots de passe.

Les pirates informatiques créent actuellement des algorithmes bien développés, qui peuvent accélérer les processus pour découvrir vos codes de mot de passe. Donc, si vous êtes un de ceux qui pensent que mettre en place un mot de passe difficile est un moyen sûr de rester à l’écart du piratage, cet article est fait pour vous. Nous discuterons aujourd’hui de certaines techniques de piratage des mots de passe utilisées par les pirates pour pirater notre compte.

# 1 attaque de dictionnaire

L’attaque par dictionnaire est une technique utilisée par la plupart des hackers habituels pour déterminer la phrase secrète en tentant leur chance à plusieurs reprises. Contrairement à son nom, il fonctionne comme un dictionnaire. Il s’agit d’un simple fichier contenant des mots inhabituels que beaucoup de gens utilisent comme mot de passe. C’est l’un des moyens simples de pirater un compte. Mais mettre en place un mot de passe difficile peut vaincre cette attaque.

# 2 attaque par force brute

La principale devise des attaques par force brute est de déchiffrer les mots de passe. Il fera de son mieux et essayera toutes les combinaisons possibles jusqu’à ce que le mot de passe soit trouvé. Mais de nos jours, les gens sont plus intelligents, de sorte que la taille croissante des mots de passe rend difficile l’attaque de Brute Force pour pouvoir déchiffrer un mot de passe. Cela ressemble beaucoup à l’attaque par le dictionnaire, c’est quelque chose qui ressemble à la version améliorée de l’attaque par le dictionnaire.

# 3 Phishing

Le phishing est la méthode la plus simple utilisée par les pirates. Cela ne fait rien, il demande simplement aux utilisateurs leurs mots de passe, mais le processus de demande de mot de passe est unique et différent, les pirates informatiques créaient la fausse page, de faux emails, de fausses applications, etc. Il vous demande simplement de vous connecter avec votre identifiant, votre mot de passe et une fois que vous avez entré les détails, vos détails sont transférés sur le serveur du pirate informatique.

#4 Chevaux de Troie, virus et autres logiciels malveillants

Ces programmes sont généralement développés par des pirates informatiques dans le seul but de générer la destruction de la cible. Les virus et les vers sont généralement ajoutés au système d’un utilisateur pour lui permettre d’utiliser pleinement une machine ou un réseau dans son ensemble. Ils se propagent généralement par courrier électronique ou sont masqués dans les applications.

# 5 Surfer à l’épaule

Le surf à l’épaule consiste à espionner l’utilisateur d’un distributeur automatique de billets ou d’un autre appareil électronique afin d’obtenir son numéro d’identification personnel, son mot de passe, etc. Il se trouve principalement dans les notes accrocheuses collées devant votre moniteur LCD. qui continuent à vous demander de vous connecter à eux.

# 6 attaque de balayage de port

C’est une technique souvent utilisée pour trouver des faiblesses sur un serveur donné. Les responsables de la sécurité s’en servent normalement pour rechercher des vulnérabilités dans le système. Port Scan Attack est utilisé pour envoyer un message à un port et attendre une réponse. Les données reçues du port ouvert sont une invitation pour les pirates à pirater votre serveur.

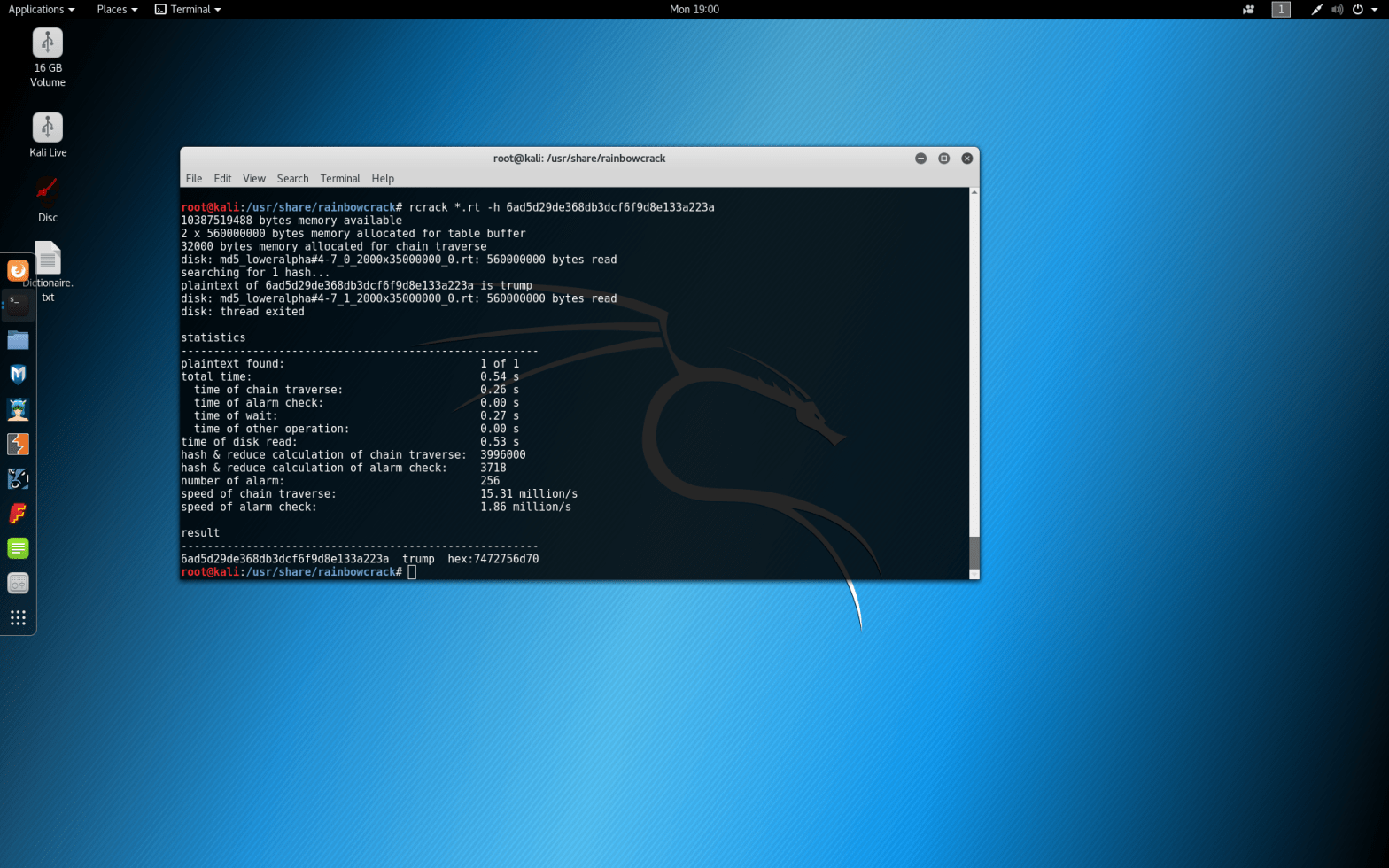

# 7 Rainbow Table Attack

Rainbow Table est généralement un grand dictionnaire contenant des charges de hachages pré-calculés et les mots de passe à partir desquels ils ont été calculés. La principale différence entre Rainbow et d’autres attaques par dictionnaire est que les tables Rainbow sont spécialement optimisées pour les mots de passe et de hachage

# 8 Cracking hors ligne

La plupart du temps, le piratage de mot de passe a lieu hors ligne, généralement les données proviennent d’un système compromis. Un pirate informatique peut tester la validité des tentatives de mot de passe. Les attaques par mot de passe hors ligne incluent les attaques par dictionnaire et les attaques par table arc en ciel

# 9 Ingénierie sociale

L’ingénierie sociale est une attaque qui repose fortement sur l’interaction humaine et implique souvent d’inciter les gens à enfreindre les procédures de sécurité normales. Les pirates peuvent essayer différentes astuces pour pénétrer dans les procédures de sécurité normales.

# 10 devinettes

Ici les pirates peuvent essayer de deviner vos mots de passe, ils peuvent même essayer de deviner votre réponse de sécurité. En bref, les pirates peuvent essayer de tout deviner pour casser votre sécurité et pirater votre compte. Cependant, grâce aux deux étapes et à l’alerte du code de connexion, ce type de technique est généralement un échec.

# 11 attaque hybride

L’attaque hybride est une autre technique de piratage bien connue qui est largement utilisée par les pirates. C’est le mélange du dictionnaire et de l’attaque en force brute. Lors de cette attaque, les pirates informatiques ajoutent des chiffres ou des symboles au nom du fichier pour déchiffrer un mot de passe. La plupart des gens changent leur mot de passe en ajoutant simplement un numéro à la fin de leur mot de passe actuel.

# 12 Questions de sécurité fissurantes

Nous avons tous mis en place une question de sécurité sur notre plateforme de réseau social. Les questions de sécurité sont utiles lorsque vous ne vous souvenez plus de ce mot de passe. Donc, vous cliquez sur le mot de passe oublié et vous devez répondre à la question de sécurité pour réinitialiser votre mot de passe. Cependant, les pirates essaient aussi de deviner les questions de sécurité. Nous devrions toujours nous rappeler que les réponses aux questions de sécurité sont faciles à retenir et ont une signification personnelle pour vous. Ainsi, si le pirate informatique est votre ami ou un membre de votre famille, il / elle peut facilement deviner la réponse de sécurité.

# 13 attaques de chaînes de Markov

C’est l’une des techniques les plus dangereuses de piratage des mots de passe utilisée par les pirates. Dans Markov Chains Attacks, les pirates informatiques assemblent une base de données de mots de passe spécifique. Ils divisent d’abord les mots de passe en 2 à 3 longues syllabes de caractères, puis développent un nouvel alphabet. Ainsi, la technique repose principalement sur la correspondance de différents jeux de mots de passe jusqu’à ce qu’elle trouve le mot de passe d’origine. C’est assez semblable à l’attaque par dictionnaire, mais c’est beaucoup plus avancé que ça.

#14 Dictionnaire hybride

Dictionnaire hybride est le résultat d’attaques tant par dictionnaire que par force brute. Il suit d’abord les règles de l’attaque par dictionnaire dans lequel il prend les mots énumérés dans le dictionnaire puis se combine ensuite avec force. Cependant, l’attaque par dictionnaire hybride prend plus de temps car elle essaie tous les mots du dictionnaire. Le dictionnaire hybride est également appelé attaque par dictionnaire basée sur des règles.

# 15 Spidering

L’araignée est une autre méthode utilisée par les pirates pour déchiffrer les mots de passe. Encore une fois, l’attaque d’araignée dépend de la force brute. Sur spidering, les pirates informatiques saisissent tous les mots d’information liés à l’entreprise. Par exemple, les pirates utilisent les mots liés à la société, tels que les noms de sites Web concurrents, le matériel de vente sur les sites Web, les études de sociétés, etc. Après avoir saisi ces informations, ils lancent une attaque en force.

Même si vous utilisez tous les systèmes de sécurité possibles, il est certain qu’il existe au moins une faille pouvant être exploitée. Le meilleur moyen de vous protéger consiste à agir avec parcimonie et prudence. Sur Internet, les choses ne sont souvent pas ce qu’elles semblent être, et l’attention est toujours un moyen important et très efficace d’éviter des problèmes plus graves.

Si cet article vous a plu n’hésitez pas à me laisser un commentaire.

@mafopian