Bienvenue sur le blog Geek-Tech

-

RAPPORT DE STAGE SUR LE THÈME : SCÉNARIOS D’ATTAQUES ET D’INTRUSIONS DANS UNE ENTREPRISE : CAUSE ET SOLUTIONS

Avec l’arrivée de l’informatique, des réseaux, puis d’Internet, les vols d’informations physiques se sont peu à peu transformés en intrusions informatiques. Face à ce constat, Il devient donc essentiel que les données stockées sur des serveurs soient suffisamment protégées et sécurisées. Les scénarios d’attaques et d’intrusions vont consister à détecter les failles et les vulnérabilités… Lire la suite

-

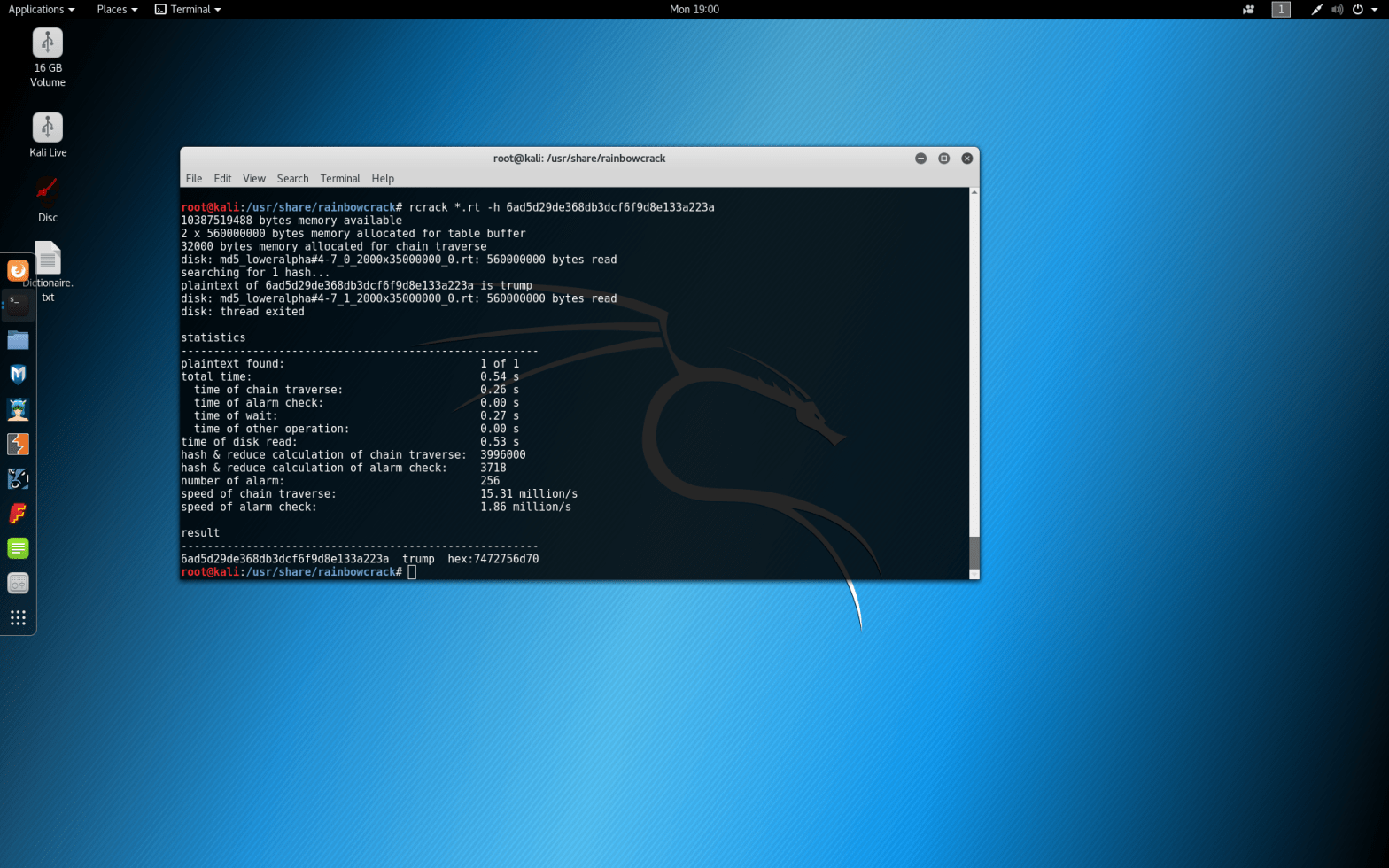

15 techniques de craquage de mot de passe utilisées par les pirates informatiques 2019

Aujourd’hui , nous allons partager la liste de la façon dont les pirates utilisent différentes techniques pour casser vos mots de passe en 2019, ces techniques sont principalement utilisées par les pirates qui ont mauvaise intention. Les pirates informatiques créent actuellement des algorithmes bien développés, qui peuvent accélérer les processus pour découvrir vos codes de… Lire la suite

Suivre mon blog

Recevez le nouveau contenu directement dans votre boîte de réception. Merci pour votre compréhension.